De Crocodilus-malware vormt een serieuze bedreiging voor Android-gebruikers met cryptowallets op hun smartphones. Deze geavanceerde malwarevariant maakt gebruik van uitgekiende social engineering-tactieken om toegang te verkrijgen tot gevoelige gegevens en zo de inhoud van digitale wallets te stelen.

Ontdekking en kenmerken

Security-onderzoekers hebben vastgesteld dat Crocodilus een voorbeeld is van moderne banking malware, met kenmerken zoals overlay-aanvallen, keylogging, remote access-functionaliteiten en verborgen controleopties. Dit stelt de aanvallers in staat volledige controle over een geïnfecteerd apparaat te verkrijgen, het te monitoren en waardevolle data te oogsten, inclusief de seed phrases van cryptowallets.

Werkwijze en aanvalsmethoden

De malware wordt verspreid via droppers die slachtoffers verleiden tot installatie door middel van misleidende berichten, schadelijke websites, valse advertenties, social media en niet-officiële Android-appwinkels. Zodra de dropper actief is, omzeilt deze de beveiligingsmaatregelen van Android 13 en latere versies, waardoor de malware zich diep in het systeem kan nestelen.

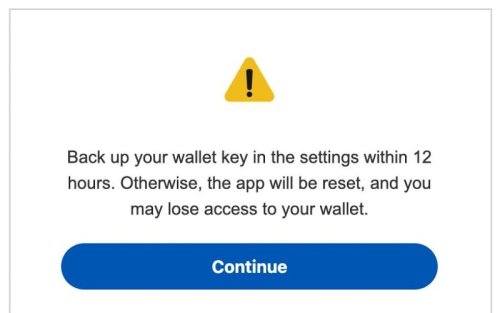

Een belangrijke aanvalsmethode is de inzet van social engineering, waarbij slachtoffers een urgente melding ontvangen dat zij hun wallet key binnen 12 uur moeten updaten om verlies van toegang te voorkomen. Zodra het slachtoffer in de instellingen de seed phrase of wallet key opzoekt, registreert de malware deze informatie met behulp van een Accessibility Logger.

Door misbruik te maken van de Accessibility Service, oorspronkelijk bedoeld voor gebruikers met beperkingen, kan Crocodilus ook scherminformatie verzamelen, navigatiebewegingen volgen en apps opstarten. Wanneer een slachtoffer een bank- of crypto-app opent, wordt een kwaadaardige overlay over de echte app geladen om inloggegevens te onderscheppen.

Uitgebreide functionaliteiten

Crocodilus beschikt over een breed scala aan schadelijke commando’s, waaronder:

-

Call forwarding en SMS-berichten verzenden

-

Pushnotificaties versturen

-

Specifieke apps starten

-

Toegang verkrijgen tot contactlijsten

-

Screenshots maken van beveiligingsapps zoals Google Authenticator

Bovendien heeft de malware RAT-functionaliteit (Remote Access Trojan), waardoor aanvallers handmatig acties kunnen uitvoeren, zoals het invoeren van gegevens en navigeren door de telefooninterface.

Oorsprong en verspreiding

Op basis van getroffen bankrekeningen blijkt dat de aanvallers momenteel actief zijn in Turkije en Spanje, en de malware lijkt een Turkse oorsprong te hebben. Verwacht wordt dat de aanvallen zich spoedig uitbreiden naar andere landen en doelwitten, waaronder niet alleen cryptowallets, maar ook andere gevoelige financiële en persoonlijke apps.

Preventieve maatregelen

Android-gebruikers wordt geadviseerd:

-

Geen APK’s van buiten de officiële Google Play Store te downloaden.

-

Play Protect altijd ingeschakeld te houden.

-

Geen onbekende apps toegang te geven tot de Accessibility Service.

-

Regelmatig hun apparaten te scannen op verdachte activiteiten.

-

Oplettend te zijn voor ongebruikelijke meldingen en verificatieverzoeken.

Door bewustzijn en voorzorgsmaatregelen kunnen gebruikers voorkomen dat ze ten prooi vallen aan deze geavanceerde malware-aanval.

Door: Drifter

Aanbevolen Reacties

Er zijn geen reacties om weer te geven.

Log in om te reageren

Je kunt een reactie achterlaten na het inloggen

Login met de gegevens die u gebruikt bij softtrack