Criminelen gebruiken een visuele look-alike van een Japans teken om phishinglinks te maskeren en slachtoffers naar kwaadwillende sites te lokken. In deze campagne maken de aanvallers gebruik van het hiragana-teken ん (Unicode U+3093), dat in bepaalde lettertypen bij een vluchtige blik op /n of /~ kan lijken. Daardoor kan een link die óp Booking.com lijkt in werkelijkheid naar een malafide domein verwijzen.

Hoe de truc werkt

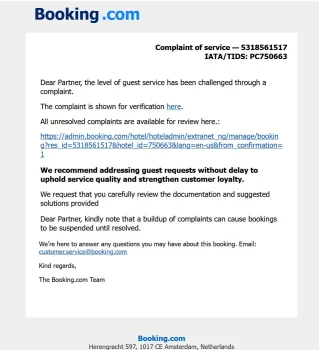

In het voorbeeld dat door een security-onderzoeker werd gedeeld, ziet de link in de e-mail er op het eerste gezicht uit als een standaard Booking.com-adres, bijvoorbeeld:

https://admin.booking.com/hotel/hoteladmin/...

De daadwerkelijke hyperlink verwijst echter naar een URL waarin het teken ん is gebruikt om stukken tekst visueel te scheiden, bijvoorbeeld:

https://account.booking.comんdetailんrestric-access.www-account-booking[.]com/en/

Voor een menselijke lezer — vooral op kleine mobiele schermen of in bepaalde lettertypen — lijkt alles vóór www-account-booking[.]com op een submap van booking.com. In werkelijkheid is het wérkelijke, door de aanvallers geregistreerde domein www-account-booking[.]com en niet booking.com. Alles vóór dat domein is slechts een misleidend subdomein.

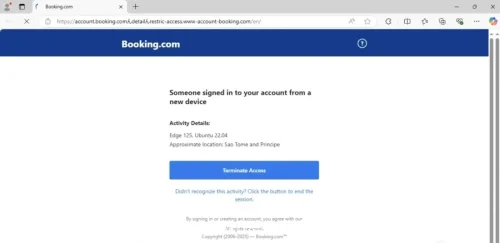

Gebruikers die doorklikken worden doorgestuurd naar een pagina zoals:

www-account-booking[.]com/c.php?a=0

en vervolgens naar een CDN-hosted MSI-bestand:

updatessoftware.b-cdn[.]net/john/pr/04.08/IYTDTGTF.msi

Dat MSI-bestand functioneert als installer en kan verdere payloads afleveren — onder andere infostealers of remote-access-trojans (RAT’s).

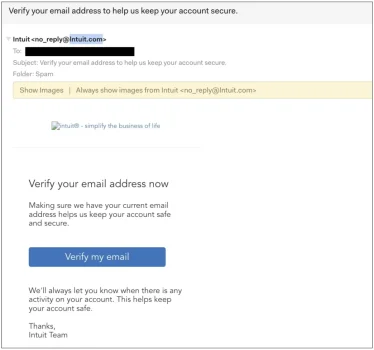

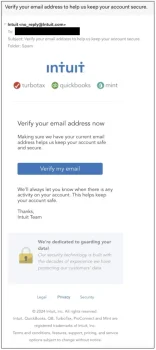

Vergelijkbare truc met Intuit

Er is ook een verwante campagne gericht op Intuit-gebruikers. Daar vervangen aanvallers de letter i door een hoofdletter L (Lntuit in plaats van Intuit). In sommige fonts lijkt een kleine l of een hoofdletter I bijna identiek aan een kleine i, waardoor Lntuit in een snelle blik als intuit gelezen kan worden.

De phishinglinks zijn primair ontworpen voor mobiele weergave en leiden via korte redirect-services naar malafide landingspagina’s; in sommige gevallen sturen ze pas door naar de echte site als de link direct in een browser wordt geopend (waardoor detectie bemoeilijkt wordt).

Waarom dit werkt

Dit is een voorbeeld van een homoglyph- of homograafaanval: aanvallers gebruiken tekens uit andere schriftsets die visueel sterk op Latijnse tekens lijken om vertrouwde merknamen en URL-structuren na te bootsen. Omdat tekstrendering en fonts per apparaat en mailclient verschillen, kan zo’n nepkarakter op het ene systeem nauwelijks van een schuine streep of letter te onderscheiden zijn, terwijl het op een ander systeem wél duidelijk anders is. Daarom is visuele controle alléén niet meer feilloos.

Hoewel defensieve maatregelen — zowel in browsers als op e-mail-/endpointniveau — in de loop der tijd zijn verbeterd, vinden aanvallers steeds nieuwe manieren om sociale en typografische zwaktes te misbruiken.

Wat voor malware wordt afgeleverd

In de hier beschreven keten levert de aanvaller een MSI-installer via een CDN die op zijn beurt extra payloads kan neerzetten. Die payloads kunnen bestaan uit credential-stealers (infostealers), backdoors of remote-access-trojans, en andere typen malware die gegevens stelen of toegang op afstand mogelijk maken.

Praktische tips om jezelf te beschermen

-

Zweef (desktop) of houd ingedrukt (mobile) over een link zodat de werkelijke URL zichtbaar wordt — controleer zorgvuldig het echt geregistreerde domein (het gedeelte rechts vóór de eerste enkele

/). -

Let op subtiele tekens: niet-Latijnse tekens of verwisselingen van letters (bijv.

Li.p.v.i) kunnen misleiding veroorzaken. - Wees extra voorzichtig op mobiele apparaten: e-mails kunnen voor mobiel ontworpen zijn en op kleine schermen makkelijker misleiden.

- Open geen onverwachte bijlagen of installers (MSI, EXE, ZIP) tenzij je de afzender volledig vertrouwt en de levering geverifieerd is.

- Houd je endpoint-beveiliging up-to-date (antivirus/EDR) — moderne beveiligingsproducten kunnen veel kwaadaardige installers detecteren of blokkeren.

- Gebruik een wachtwoordmanager: deze vult credentials alleen automatisch in op exact overeenkomende domeinen en kan zo helpen phishing-sites te herkennen.

- Controleer verdachte e-mails op meerdere kenmerken: afzenderadres, grammatica, onverwachte verzoeken en urgente taal zijn vaak aanwijzingen voor phishing.

Dit type aanvallen onderstreept dat alleen op visuele indruk vertrouwen niet veilig genoeg is. Phishing-campagnes blijven creatief en passen typografische trucs toe om vertrouwen te winnen. Blijf waakzaam, controleer het domein altijd nauwkeurig en zorg dat je beveiligingslagen (e-mailfiltering, endpointbeveiliging, wachtwoordbeheer) actueel en ingeschakeld zijn.

Door: Drifter

Aanbevolen Reacties

Er zijn geen reacties om weer te geven.

Log in om te reageren

Je kunt een reactie achterlaten na het inloggen

Login met de gegevens die u gebruikt bij softtrack