De dreiging die uitgaat van de opkomst van krachtige kwantumcomputers dringt nog onvoldoende door tot de Nederlandse overheid. Dat concludeert de Algemene Rekenkamer. De dag komt steeds dichterbij waarop een kwantumcomputer krachtig genoeg is om de huidige versleutelingsmethoden van overheden te doorbreken. Toch heeft het merendeel van de overheidsorganisaties nog geen concrete stappen gezet om zich hiertegen te wapenen. Volgens toezichthouders en inlichtingendiensten kan dat ertoe leiden dat rond 2030 cruciale overheidsinformatie en vitale infrastructuur kwetsbaar worden.

Op dit moment maakt de Rijksoverheid nog veelvuldig gebruik van klassieke cryptografische technieken. Deze worden onder meer toegepast bij het inloggen met DigiD, de bescherming van staatsgeheime informatie en de digitale aansturing van kritieke infrastructuur zoals bruggen, sluizen en waterkeringen. Voor conventionele computers zou het kraken van deze versleuteling praktisch onmogelijk zijn: zelfs met de krachtigste supercomputers zou dat honderden biljoenen jaren duren.

Kwantumcomputers veranderen dit fundamenteel. Door gebruik te maken van qubits, die meerdere toestanden tegelijk kunnen aannemen, zijn zij in staat bepaalde wiskundige problemen exponentieel sneller op te lossen dan klassieke computers. Cryptografische algoritmen die nu als veilig gelden, kunnen daardoor in de toekomst binnen korte tijd worden gekraakt.

Hoewel kwantumcomputers vandaag de dag nog niet ver genoeg zijn ontwikkeld om deze dreiging direct te realiseren, gaat de technologische vooruitgang snel. De grootste bestaande kwantumcomputers beschikken momenteel over minder dan 200 qubits. Wetenschappers schatten echter dat een kwantumcomputer met ongeveer 1.024 tot 3.072 stabiele qubits al voldoende zou kunnen zijn om de meest gebruikte publieke-sleutelcryptografie te breken.

Volgens waarschuwingen van de AIVD zou dit scenario al rond 2030 werkelijkheid kunnen worden. Veel experts hanteren het begrip “Q-day” om het moment aan te duiden waarop kwantumcomputers daadwerkelijk bestaande encryptie kunnen kraken. De verwachting is dat deze Q-day ergens rond 2035 zal plaatsvinden, maar het precieze tijdstip is onzeker en afhankelijk van doorbraken in hardware, foutcorrectie en schaalbaarheid.

De gevolgen van een geslaagde aanval op overheidsversleuteling zouden groot zijn. Een buitenlandse mogendheid met toegang tot een dergelijke kwantumcomputer zou bijvoorbeeld kunnen inbreken in systemen die verantwoordelijk zijn voor waterbeheer, met het risico op overstromingen of ontwrichting van infrastructuur. Ook identiteitsfraude, grootschalige spionage en het manipuleren van vertrouwelijke overheidsinformatie zouden dan tot de mogelijkheden behoren.

Daarbij komt dat er nu al een reëel risico bestaat op het zogenoemde “harvest now, decrypt later”-scenario. Hierbij onderscheppen staten grote hoeveelheden versleutelde data, om deze op te slaan en pas te ontsleutelen zodra kwantumcomputers daartoe in staat zijn. In dat kader worden vooral landen als Rusland, China en de Verenigde Staten genoemd als actoren met zowel de capaciteit als de strategische interesse om dit te doen.

Ondanks deze risico’s blijkt uit onderzoek van de Algemene Rekenkamer dat 71 procent van de landelijke overheidsorganisaties nog niet is begonnen met voorbereidingen. Elementaire stappen, zoals het in kaart brengen van kritieke processen en het analyseren van welke cryptografische technieken worden gebruikt, zijn vaak nog niet gezet. Zonder dit overzicht is een tijdige migratie naar veiligere alternatieven nauwelijks mogelijk.

Die alternatieven bestaan in de vorm van post-quantumcryptografie (PQC). Dit zijn cryptografische methoden die ontworpen zijn om bestand te zijn tegen aanvallen van zowel klassieke als kwantumcomputers. Hoewel PQC-oplossingen nog niet op grote schaal zijn geïmplementeerd en deels nog in ontwikkeling zijn, vordert de standaardisatie en praktische toepasbaarheid snel.

De Algemene Rekenkamer benadrukt dat niet wordt verwacht dat de overheid op zeer korte termijn volledig is overgestapt op post-quantumbeveiliging. Wel is het cruciaal dat er uiterlijk rond 2027 of 2028 concrete plannen liggen, inclusief tijdslijnen en verantwoordelijkheden, om een gecontroleerde overgang mogelijk te maken voordat de dreiging acuut wordt.

Een belangrijk knelpunt is het gebrek aan kennis en capaciteit binnen overheidsorganisaties. Veel organisaties geven aan onvoldoende expertise te hebben om de specifieke risico’s van kwantumtechnologie goed te beoordelen. Bovendien liggen de prioriteiten vaak bij directe en zichtbare cyberdreigingen, zoals ransomware en datalekken, waardoor langetermijnrisico’s minder aandacht krijgen.

In sommige gevallen bleek de kennis zelfs minimaal: bij één onderzochte organisatie was niemand bekend met de risico’s van kwantumcomputers. Bij meer dan de helft van de organisaties hielden slechts enkele specialisten of kleine expertteams zich met het onderwerp bezig, zonder dat dit was ingebed in breder beleid.

Tegelijkertijd zijn er ook positieve ontwikkelingen. Door jarenlange investeringen heeft Nederland een sterk academisch en technologisch ecosysteem opgebouwd op het gebied van kwantumtechnologie. Het land beschikt over een internationaal erkende toppositie in onderzoek en innovatie. Toepassingen zoals kwantumsensoren bieden perspectief voor onder meer defensie, waterbeheer, milieucontrole en verkeersmanagement.

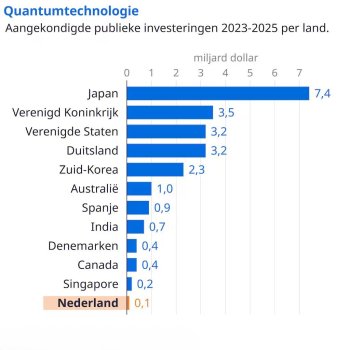

Wel is duidelijk dat andere landen op veel grotere schaal investeren in kwantumtechnologie. Zonder blijvende aandacht en strategische keuzes is het daarom onzeker of Nederland zijn huidige voorsprong kan behouden.

Download: Focus op quantum bij de rijksoverheid

Rapport 04-02-2026 PDF-document 1.05 MB 60 pagina's

Door: Drifter

Aanbevolen Reacties

Er zijn geen reacties om weer te geven.

Log in om te reageren

Je kunt een reactie achterlaten na het inloggen

Login met de gegevens die u gebruikt bij softtrack